英语原文共 17 页,剩余内容已隐藏,支付完成后下载完整资料

面向服务架构的智能安全和访问控制框架

摘要:

开发面向服务的体系结构(SOA)最大的困难之一是要应对其安全挑战,因为SOA安全的责任是基于服务提供者和消费者。近年来,已经实施了许多解决这些挑战的方法,例如Web服务安全标准,包括WS- Security和WS-Policy。然而,这些标准对于包括Web2.0应用程序在内的新一代Web技术来说是不够的。在本研究中,我们通过引入其两个最有前途的服务:身份验证和安全服务(NSS) 和授权服务(AS),提出了一个智能SOA安全框架)。建议的自主和可重用服务被构造为WS-* 安全标准的扩展,加上智能挖掘技术,以提高性能和有效性。在本研究中,我们应用了三种不同的挖掘技术:帮助预测攻击的关联规则、用于授权的在线分析处理(OLAP)立方体和聚类挖掘算法,这些算法促进了访问控制权限的表示和自动化。此外,还探讨了一个案例研究,以描述SOA业务环境中拟议服务的行为。我们认为,这项工作是实现动态SOA安全的一个重要步骤,它自动控制对Web应用程序新版本的访问,包括分析和删除可疑的SOAP消息以及自动管理授权角色。

关键词:

SOA, Web服务智能安全,Web2.0, 数据挖掘

- 导言

面向服务体系结构(Service-Oriented Architecture,SOA)是基于服务、应用程序前端、服务存储库和服务总线的关键概念的软件体系结构。 更具体地说,服务由合同、一个或多个接口和一个实现组成[1]. 企业SOA中的服务应该具有几个主要特性,例如松散耦合、自治、抽象和可发现性[2].

SOA已经引入到行业和企业中,以弥补分布式体系结构的弱点,比如那些具有多层客户端服务器的体系结构[3]。 虽然SOA和分布式体系结构包含许多相似的方面,并且共享大量相同的知

识,但SOA在其技术和底层设计原则方面具有不同的特性。 如,SOA引入了不同于传统体系结构的处理和安全需求[2]. 虽然SOA原则并不是全新的,随着网络服务技术的出现,他们已经得到了大量的工业支持,

因为网络服务是使用SOA最常见的工具。

设计SOA的主要挑战之一是开发其安全需求。 SOA安全是一个首要的问题,因为它影响到SOA环境中服务和应用程序的每一个活动、发现和SOA环境中服务和应用程序的交互[3]. 此外,SOA还需要一个灵活、复杂和结实的安全框架,以便与包括Web2.0在内的新一代Web交互[4] 为了管理对这些应用程序的访问, 哪些公司已经要求[4]。Web2.0应用程序中的嵌入式安全框架还应该在处理所有输入之前验证和记录所有输入,以便使这些应用程序更加安全[5]。 此外,传统的安全技术,如虚拟专用网络(VPN)和Secure Sockets Layer(SSL)技术,无法保护Web Services(通常是SOA)在短时间内可以执行的大量事务[6]。 传统上,安全套接字层/传输层安全(SSL/TLS)被用来保证网络上两个节点或双方之间数据的完整性, 因为它保证了两个节点之间的信道。 然而,这种技术对于SOA来说是不够的,因为两个服务之间传输的数据也可能通过几个中间服务。 每个中间服务都可以用新的规范修改发送的消息,例如修改

带有传输消息的服务地址的消息头[7].

SOA安全通常需要身份验证、隐私、审计和授权。 虽然身份验证需要身份验证,但隐私保证个人的数据,如用户身份和资源位置,不被披露。 此外,审计还保证消息的发送方不能否认发送了消息,授权确定了允许用户执行的操作[2,6,8].

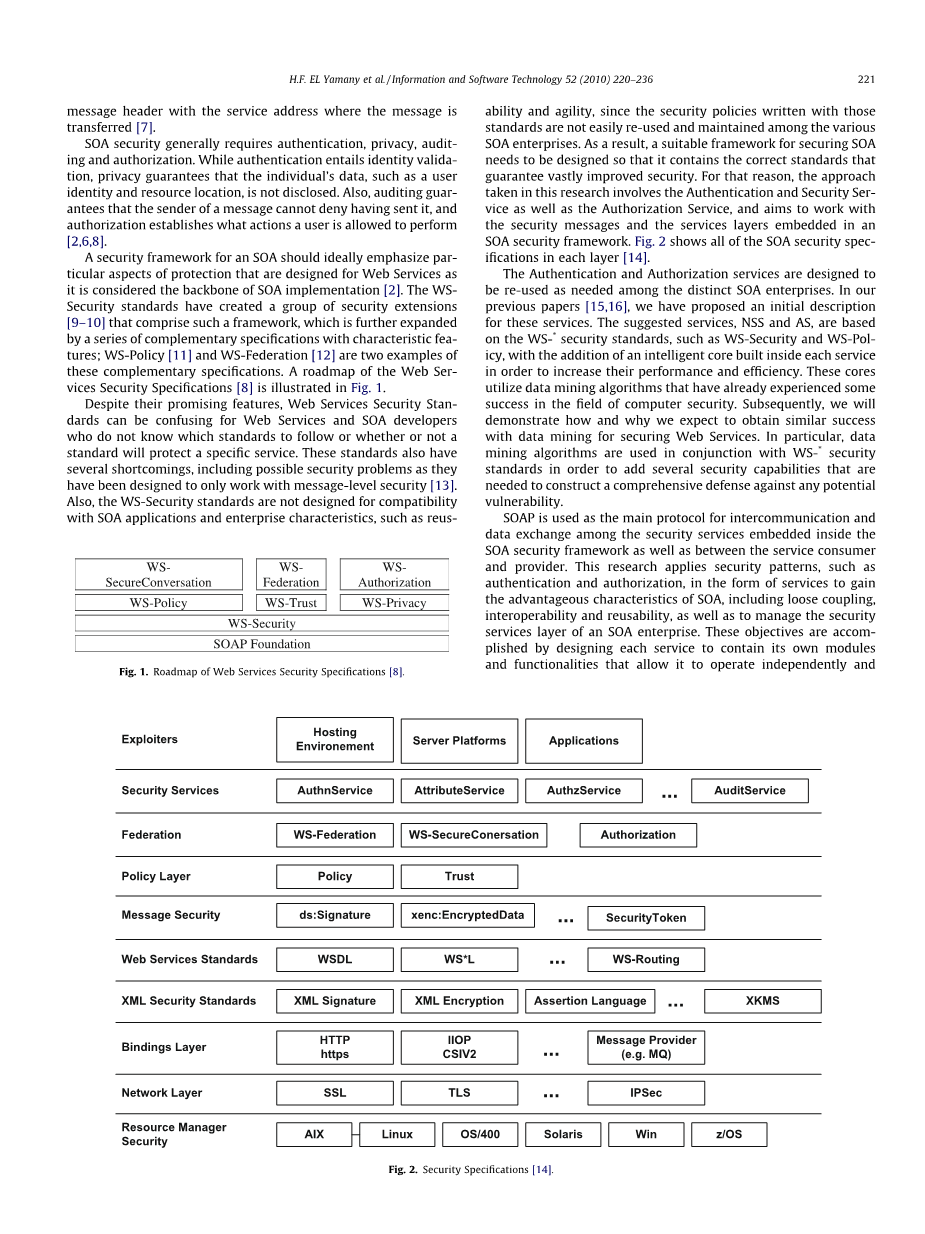

SOA的安全框架最好强调为Web服务设计的保护的特定方面,因为它被认为是SOA实现的支柱[2]。 WSSecurity标准创建了一组安全扩展[9–10] 其中包括这样一个框架,该框架由一系列具有特征特征的互补规范进一步扩展;WS-Policy[11] 和WS-联邦[12] 是这些互补规范的两个例子。 Web服务安全规范的路线图[8] 如图所示。 1.

尽管Web服务安全标准具有很好的特点,但是对于Web 服务和SOA开发人员来说,它们不知道要遵循哪些标准,或者一个标准是否会保护特定的服务,它们可能会感到困惑。 这些标准也有几个缺点,包括可能的安全问题,因为它们的设计仅用于消息级安全[13]. 此外,WS-Security标准的设计并不是为了与SOA应用程序和企业特性,例如如可重用性和敏捷性

,因为用这些标准编写的安全策略不容易在各种SOA 企业中重用和维护。 因此,需要设计一个合适的SOA安全框架, 以便它包含正确的标准,从而保证大大提高安全性。 因此,本研究中采用的方法涉及身份验证和安全服务以及授权服务,目的是与SOA安全框架中嵌入的安全消息和服务层一起工作。 图,2显示每个层中的所有SOA安全规范[14].

ws-

SOAP基础

ecurity

WS-S

WS-Privacy

WS-Policy

联邦

WS-Trust

ws-

授权

ws-

安全交谈

身份验证和授权服务是根据需要在不同的SOA企业中重新使用的。 在我们以前的论文里[15,16]我们已经为这些服务提出了一个初步的描述。 建议的服务NSS和AS基于WS-* 安全标准,如WS- Security和WS-Policy,在每个服务内部添加一个智能核心,以提高它们的性能和效率。 这些核心利用在计算机安全领域已经取得一些成功的数据挖掘算法。 随后,我们将演示如何以及为什么我们期望在数据挖掘中获得类似的成功,以确保Web服务的安全。特别是,数据挖掘算法与WS-*安全标准一起使用,以增加安全能力,这是需要建立一个全面的防御任何潜在的漏洞。

SOAP用作SOA安全框架内嵌入的安全服务之间以及服务使用者和提供者之间的主要通信和数据交换协议。 本研究以服务的形式应用安全模式,如身份验证和授权,以获得SOA的优势特性,包括松散链接、互操作性和可重用性,以及管理SOA企业的安全服务层。 这些目标是通过设计每个服务来包含自己的模块和功能来实现的,这些模块和功能允许它独立运行

图 1.Web服务安全规范路线图[8].

爆炸者

申请

服务器平台

托管环境

安全部门

奥恩服务

属性服务

Authz服务

...

审计处

联邦

WS-Federation

WS-Secure Conersation

授权

策略层消息安全

信任

政策

安全令牌

ds:签名

加密数据

Web服务标准

..

XML安全标准

绑定层

网络层

资源经理安全

SSL

wsdl XML签名

http https

ws*l XML加密

iiopcs iv2

.

...

断言语言

...

...

TLS

WS-Routing

...

消息提供者(例如。MQ)

IPSec

赢了

z/OS

xkms

艾

Linux

os/400

Solaris

图, 2.安全规范[14].

不断地实现它的目标。 在做出正确、可靠和值得信赖的安全决策时,NSS和AS将使用SOAP消息相互通信,并在本地SOA环境中与所有其他Web服务进行通信。 此外,可以通过诸如Universal Description Discovery and Integration(UDDI)之类的注册中心发布拟议的服务,以便将它们提供给其他SOA环境。 因此,另一个SOA环境的供应商将能够与服务所有者签署合同,指定使用规则。 本文的提醒分为几个部分。相关工作见本节2,节3 身份验证和安全服务的详细信息(NSS)。 节4 说明授权服务(AS)的结构。节5包含一个案例研究,以及对NSS和AS服务的一般性讨论。 最后,节6介绍总结和今后的工作。

- 相关工作

教育机构以及微软、 Oracle和IBM等公司的研究人员正在投入时间和精力开发和维护SOA的安全解决方案。 IBM介绍了最引人注目的一项工业研究,IBM最近宣布了其关于SOA应用程序的完整安全模型的建议,特别是在银行系统中[17]。 建议的IBM模型包括三个基本级别:业务安全服务、安全策略基础设施和IT安全服务。 总的来说,该框架讨论了SOA环境中涉及的大多数安全问题,它主要是基于Web服务标准设计的。

作为另一个与业务相关的示例,Oracle引入了一个更简单的SOA安全工具,称为Oracle Web Services Manager(WSM)[18]。WSM基于三个主要组件:策略管理器、策略执行点以及操作管理和监控。 WSM最有趣的方面是操作管理和监视部分,它监视组件的操作健康。 这些组件,如网关和代理,是由提供者设置的,以保护其Web服务[19].

在学术界,有几个想法,建议和解决方案,以确保SOA。 研究集中在保证服务能够阻止单一攻击或某一类攻击。 例如,在[20],作者将一个新的部分附加到SOAP消息中,该消息称为SOAP帐户。 本节的功能是记录SOAP消息元素的结构,例如头元素的数量和签名元素的数量。 SOAP帐户的主要作用是保护消息不受重写攻击。 由于SOAP帐户本身是脆弱的,作者建议对帐户和消息进行

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[266854],资料为PDF文档或Word文档,PDF文档可免费转换为Word